推 dastinc: 數發部用了一堆沒資訊背景的地政職系公 220.133.45.190 10/07 16:58

→ dastinc: 務員 都不知道在幹嘛 笑死 220.133.45.190 10/07 16:58

推 trashcan0512: 有當過國策顧問的董事長真好 政府 42.73.162.32 10/07 16:58

→ trashcan0512: 都幫忙講話 42.73.162.32 10/07 16:58

→ acetylation: 數發部只能呼籲嗎? 114.39.201.250 10/07 16:59

推 stark5566: 連數發部都出來幫忙洗地 36.227.111.64 10/07 17:04

推 justbefriend: 不然數位部能幹嘛 59.115.12.60 10/07 17:05

噓 Porops: 簡訊作為2FA根本就不是一個安全的選項, 114.34.5.66 10/07 17:07

→ Porops: 別再推行簡訊2FA了 114.34.5.66 10/07 17:07

推 HarukaLoveu: 所以為何只有PCHOME出事?結論是?180.217.232.135 10/07 17:17

推 jimhall: 不用簡訊要用什麼 42.72.120.207 10/07 17:17

噓 alan6999: 有政府好安心檢討受害者最會 111.242.77.13 10/07 17:17

噓 lionel20002: 党幫忙洗地 223.138.57.95 10/07 17:21

→ kadasaki: 我可以接受是撞庫攻擊呀,但是誰的資料 125.228.251.20 10/07 17:23

→ kadasaki: 庫,是PCHOME資料庫撞PCHOME資料庫? 125.228.251.20 10/07 17:24

→ kadasaki: 是撞庫就不用調查嗎? 125.228.251.20 10/07 17:24

→ Porops: 就算以email做2FA都比簡訊安全,不用簡訊 114.34.5.66 10/07 17:25

→ Porops: 選項還有很多好嗎,透過Google Authentic 114.34.5.66 10/07 17:25

→ Porops: ator就是一般網站都能做到又安全又方便的 114.34.5.66 10/07 17:25

→ Porops: 2FA,也有很多網站如Steam的2FA會做在自 114.34.5.66 10/07 17:25

→ Porops: 己的APP上,google或facebook因為滲透率 114.34.5.66 10/07 17:25

→ Porops: 高所以可以採用直接按個是就登入成功那也 114.34.5.66 10/07 17:25

→ Porops: 是一種2FA,對於網家這種規模來說這只是 114.34.5.66 10/07 17:25

→ Porops: 要不要做而已,根本就是圖方便不做 114.34.5.66 10/07 17:25

→ sheng76314: 數發部是出國的 114.47.1.140 10/07 17:25

→ kadasaki: 能這樣撞PCHOME的資料庫的資料規模有多 125.228.251.20 10/07 17:27

→ kadasaki: 大,才是需要探討調查的 125.228.251.20 10/07 17:28

推 nisioisin: 前面有說一些人是只在PChome弄那組帳 223.137.128.12 10/07 17:28

→ nisioisin: 密,不知道哪的庫這麼厲害能撞到 223.137.128.12 10/07 17:28

→ kadasaki: 下次我偷吃被老婆抓我也說是撞庫好了 125.228.251.20 10/07 17:30

→ SSSONIC: 所以人抓到沒? 1.160.95.156 10/07 17:33

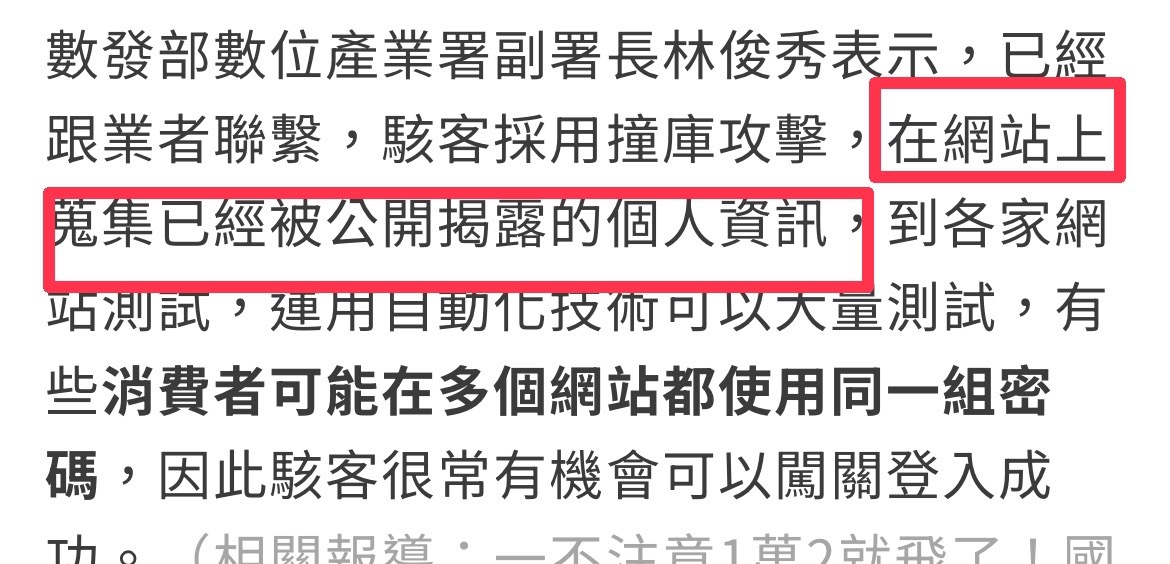

→ kadasaki: 在網站上蒐集已經被公開揭露的個人資訊 125.228.251.20 10/07 17:34

→ kadasaki: 你們各位是不是都把帳密刊在網路上? 125.228.251.20 10/07 17:34

推 Kingsman: 笑死,一樓專業喔,資訊處理職系去數發 61.219.98.151 10/07 17:44

→ Kingsman: 部過完水就跑回原單位降調了啦。不過我 61.219.98.151 10/07 17:44

→ Kingsman: 還是要說,民間說撞庫你就真的相信撞庫 61.219.98.151 10/07 17:44

→ Kingsman: ,就是規避企業產生信任機制的一環,說 61.219.98.151 10/07 17:44

→ Kingsman: 好履約保證履到哪去?你儲值開驗證也沒 61.219.98.151 10/07 17:44

→ Kingsman: 辦法阻止P幣、Hami跟環保綠點直接被抵 61.219.98.151 10/07 17:44

→ Kingsman: 用掉。Pchome如果覺得自己是無辜第三人 61.219.98.151 10/07 17:44

→ Kingsman: 完全不需任何行政責任,那就最好跟中華 61.219.98.151 10/07 17:44

→ Kingsman: 電信被盜用一樣有點屁股,把月結的點數 61.219.98.151 10/07 17:44

→ Kingsman: 卡止付後,返還被害人。而不是在那邊什 61.219.98.151 10/07 17:44

→ Kingsman: 麼等偵查隊來調卷,阿你一個平台責任就 61.219.98.151 10/07 17:44

→ Kingsman: 是看著消費者透過介接你的平台,連中華 61.219.98.151 10/07 17:44

→ Kingsman: 電信的點數都一起被吃掉喔!? 61.219.98.151 10/07 17:44

→ uegajde: 希望數位部在背書前能說明一下他們做了 39.9.32.137 10/07 17:46

→ uegajde: 什麼查證還有監督的工作、看到什麼,所 39.9.32.137 10/07 17:46

→ uegajde: 以才背書,不然這文看起來就像他們單純 39.9.32.137 10/07 17:46

→ uegajde: 對網家說法照單全收,那就幾乎是瀆職了 39.9.32.137 10/07 17:46

→ uegajde: 更正:數位部→數發部 39.9.32.137 10/07 17:51

噓 COSMED2021: 鄉民出一張嘴都怪別人最棒了,哈佛學 101.9.203.228 10/07 17:56

→ COSMED2021: 生改Meta智慧眼鏡上路每個人的個資都 101.9.203.228 10/07 17:56

→ COSMED2021: 看的到,很多人都愛把個資在網路上炫 101.9.203.228 10/07 17:56

→ COSMED2021: 耀公布然後可能的帳號密碼就被程式抓 101.9.203.228 10/07 17:57

→ COSMED2021: 出來撞會很難嗎? 101.9.203.228 10/07 17:57

推 Kingsman: 數發部畢竟就中央單位,處理過就當我已223.137.109.212 10/07 17:58

→ Kingsman: 經處理了,不然就是把這個當成一般消保223.137.109.212 10/07 17:58

→ Kingsman: 爭議案件往地方丟結束,沒有很期待他有223.137.109.212 10/07 17:58

→ Kingsman: 什麼厲害的作為。但是Pchome想定調成個223.137.109.212 10/07 17:58

→ Kingsman: 案這點我是很不認同的,你真的一點責任223.137.109.212 10/07 17:59

→ Kingsman: 都沒有?223.137.109.212 10/07 17:59

噓 COSMED2021: 你們被盜的全都報案去,再哪只會怪別 101.9.203.228 10/07 17:59

→ COSMED2021: 人有什麼用,像高鐵點數不就抓一個了 101.9.203.228 10/07 17:59

→ COSMED2021: ,資訊安全要靠自己,不然為甚啥是你 101.9.203.228 10/07 17:59

→ COSMED2021: 被盜不是別人? 101.9.203.228 10/07 17:59

→ ABA0525: 可憐 42.77.98.230 10/07 18:01

→ ABA0525: 怕被告賠錢 42.77.98.230 10/07 18:01

噓 COSMED2021: 不是個案你們就跟直銷被倒會一樣組自 101.9.203.228 10/07 18:01

→ COSMED2021: 救會啊,每天都網路傳言,組自救會提 101.9.203.228 10/07 18:01

→ COSMED2021: 團體訴訟啊,看有多少人,是不是個案 101.9.203.228 10/07 18:01

→ COSMED2021: 啊 101.9.203.228 10/07 18:01

噓 mmchen: 犯人保護網正常運作 39.15.17.195 10/07 18:09

噓 waitu0526: 撞庫?笑死 42.73.138.249 10/07 18:15

推 doom3: 可以被撞到一堆災情 要馬沒在防要馬庫外洩 218.164.156.10 10/07 18:25

→ speedythief: 大家都知你pchome老大有方法可提前 122.121.206.20 10/07 18:28

→ speedythief: 打疫苗 122.121.206.20 10/07 18:28

推 wangno77: 餅叔不熟 49.216.222.127 10/07 18:33

→ dickstar: 只撞高儲值用戶,厲害 61.227.113.130 10/07 18:44

→ csieflyman: 如果數發部沒有權限進到 pchome 稽查122.116.111.118 10/07 18:50

→ csieflyman: 現在業者也已有作為不會再發生 監管122.116.111.118 10/07 18:50

→ csieflyman: 只能要求業者交報告 未來頂多制定資安122.116.111.118 10/07 18:50

→ csieflyman: 規範罰錢吧 所以受害者還是要報案 透122.116.111.118 10/07 18:50

→ csieflyman: 過司法途徑解決才能求償122.116.111.118 10/07 18:50

→ GiantChicken: 這個好笑 明明就是超針對的盜帳 1.163.51.116 10/07 19:15

推 now99: 啟用passKey不就好,露天都可以 223.137.187.3 10/07 19:49

推 jimhall: 笑死 怪顧客就好 42.72.120.207 10/07 19:51

推 KuwaK: 超厲害 只撞高儲值金的 39.15.33.236 10/07 19:55

→ csieflyman: 如果駭客真的拿到高儲值名單 那受害122.116.111.118 10/07 20:07

→ csieflyman: 者應該集中在 "全體使用者" 依儲值金122.116.111.118 10/07 20:07

→ csieflyman: 額高低排序的前幾名名單中 金額至少122.116.111.118 10/07 20:07

→ csieflyman: 應該都是數萬元起跳 因為金額大一定會122.116.111.118 10/07 20:07

→ csieflyman: 報警 所以報案人數應該有不少人122.116.111.118 10/07 20:07

→ flypenguin: 要修法把經濟部的監管權限轉移都被擋 118.161.21.204 10/07 20:09

→ flypenguin: 是能期待數發部做什麼,沒有法律授權 118.161.21.204 10/07 20:10

→ flypenguin: 他也只能打打嘴炮不能實質干涉 118.161.21.204 10/07 20:10

推 Kingsman: 反正個資保護委員會也還在籌備,這種裁223.137.109.212 10/07 20:24

→ Kingsman: 罰權責不明的期間不用想誰會出來當主事223.137.109.212 10/07 20:24

→ Kingsman: 者,只會說權責並非本部。相關與我身邊223.137.109.212 10/07 20:24

→ Kingsman: 的人一同進行的行政程序,在還沒明確結223.137.109.212 10/07 20:25

→ Kingsman: 論前就不跟Ptt噓文檢討被害的傢伙贅述了223.137.109.212 10/07 20:25

→ Kingsman: ,我應該不需要噓文的指導,但我就看要223.137.109.212 10/07 20:25

→ Kingsman: 累積幾個案件處理編號,他們才會覺得不223.137.109.212 10/07 20:25

→ Kingsman: 是個案。反正已經有心理准備這些會是不223.137.109.212 10/07 20:25

→ Kingsman: 斷移文跟併案的過程了,準備點耐心就是223.137.109.212 10/07 20:25

→ Kingsman: 。223.137.109.212 10/07 20:25

噓 cmshow: 數發部幫業者洗地,那還需要主管機關幹嘛 39.9.41.91 10/07 20:40

推 misu2718: 多一批領薪不做事的主管機關,就跟資動 101.137.42.165 10/07 20:44

→ misu2718: 部一樣 101.137.42.165 10/07 20:44

噓 chiungsuyi: 開啟多重驗證是平台應該要做的事,P 101.9.193.49 10/07 20:51

→ chiungsuyi: CHOME任由盜用者介接平台、偷光會員 101.9.193.49 10/07 20:51

→ chiungsuyi: 的儲值金,數發部裝瞎? 101.9.193.49 10/07 20:51

推 hr07: 有關係就沒關係 蒸蚌 180.217.19.25 10/07 21:01

→ chiungsuyi: 101.9.193.49 10/07 21:07

→ chiungsuyi: 數發部知道自己在講什麼嗎…有夠雷 101.9.193.49 10/07 21:08

推 goodjackgu: 這樣的發言,我也會說 223.139.248.38 10/07 21:12

→ iceyang: 自己去跟老闆說翻版 自立自強壓 61.224.154.244 10/07 21:15

推 thomaschion: 之前來稽核的官員根本什麼都不會,125.228.189.235 10/07 21:58

→ thomaschion: 條款不知哪裡抄的,還在那邊民眾要125.228.189.235 10/07 21:58

→ thomaschion: 開二階段,PC home 之前根本沒有125.228.189.235 10/07 21:58

推 qwe123456460: 還以為今天網家會大跌 203.73.105.114 10/07 22:18

推 POLICEHK: 你們太不給力了,高鐵賺十萬就被抓了118.231.152.119 10/07 22:35

推 phoque: 推文說pchome撞庫pchome超好笑 1.160.169.228 10/07 22:44

噓 MixBear: 別家就沒問題115.165.193.167 10/07 22:50

推 brk: Pchome禮拜五才開始有2FA登入喔 223.137.131.64 10/08 00:09

→ brk: 出事之前單一密碼就可以登入 民眾根本沒有選 223.137.131.64 10/08 00:10

→ brk: 擇 223.137.131.64 10/08 00:10

→ brk: Pchome果然政商關係良好 都串好說辭了 223.137.131.64 10/08 00:13

推 m87dd05: 我怎麼記得前幾天有文章說pchome 否認有 1.200.141.248 10/08 00:16

→ m87dd05: 資安問題? 1.200.141.248 10/08 00:16

→ duolala: 現在冷靜下來想一想,應該不至於資料庫 118.232.1.29 10/08 00:23

→ duolala: 外洩造成的,因為一般帳密設計會使用 118.232.1.29 10/08 00:23

→ duolala: 雜湊加密儲存(一般來說不可逆) 118.232.1.29 10/08 00:24

→ duolala: 除非網家用明碼儲存, 118.232.1.29 10/08 00:25

→ duolala: 我不知道是否有蠢成這樣 118.232.1.29 10/08 00:25

→ duolala: 所以就算資料庫外流了,你拿到的是加密值 118.232.1.29 10/08 00:25

→ duolala: 你如果沒辦法還原成原本的值 118.232.1.29 10/08 00:26

→ duolala: (雜湊一般來說只能單向) 118.232.1.29 10/08 00:26

→ duolala: 那手中拿到加密的值 118.232.1.29 10/08 00:27

→ duolala: 一定不會等於加密值的加密 118.232.1.29 10/08 00:27

→ duolala: 所以帳號密碼就不會一致, 118.232.1.29 10/08 00:28

→ duolala: 也就登錄不進去系統 118.232.1.29 10/08 00:28

→ duolala: 我預設的前提是網家用雜湊儲存密碼 118.232.1.29 10/08 00:28

→ duolala: 和雜湊沒被破解,以上是個人見解 118.232.1.29 10/08 00:29

推 sharon1006: 專門撞高儲值帳號也太會撞了 有夠扯 59.105.97.55 10/08 00:49

→ tinlans: 這討論串太多人誤解這種攻擊的特徵了, 114.34.189.30 10/08 01:05

→ tinlans: 這種攻擊就是要先大量試登一次確認手上的 114.34.189.30 10/08 01:06

→ tinlans: 帳密清單有哪些是有價值的,先用消去法 114.34.189.30 10/08 01:06

→ tinlans: 把沒價值的排除,順便存好 cookies, 114.34.189.30 10/08 01:06

→ tinlans: 最後再一口氣針對高價值帳號下手。 114.34.189.30 10/08 01:07

→ tinlans: 然後對岸用撞庫這詞彙其實也容易招人誤解 114.34.189.30 10/08 01:07

→ tinlans: 成是拿 A 資料庫的內容碰撞 B 資料庫。 114.34.189.30 10/08 01:08

→ tinlans: 然後就會想 B 是 PChome,那 A 是誰? 114.34.189.30 10/08 01:08

→ tinlans: A 其實是入侵者手上的社工庫,一份來自各 114.34.189.30 10/08 01:09

→ tinlans: 種管道收集而來的帳密及其它個資的清單。 114.34.189.30 10/08 01:09

→ tinlans: 來源很多樣化,盜版軟體註冊機植入木馬側 114.34.189.30 10/08 01:10

→ tinlans: 錄來的,類似伊莉那類論壇但使用古老版本 114.34.189.30 10/08 01:11

→ tinlans: 有漏洞的網站來的,一些店家自己架設網站 114.34.189.30 10/08 01:11

→ tinlans: 但有漏洞來的,非常多元。 114.34.189.30 10/08 01:12

→ tinlans: 這種攻擊要造成實際損失才比較容易引起 114.34.189.30 10/08 01:13

→ tinlans: 警覺,所以在未確認自己手上這份清單有 114.34.189.30 10/08 01:13

→ tinlans: 多少筆帳密是有效之前,不會貿然對平台 114.34.189.30 10/08 01:13

→ tinlans: 發動總攻,所以特徵一定是先掃,再集中 114.34.189.30 10/08 01:14

→ tinlans: 下手,兩波之間有時間差,就是典型特徵。 114.34.189.30 10/08 01:15

→ tinlans: 執行這攻擊的通常帳密清單也不是靠自己本 114.34.189.30 10/08 01:16

→ tinlans: 事收集來的,很多是買來的,所以要先掃。 114.34.189.30 10/08 01:16

→ tinlans: 如果 100% 知道哪筆帳密是有效且有價值 114.34.189.30 10/08 01:17

→ tinlans: 帳號,沒必要分兩波增加被防禦風險。 114.34.189.30 10/08 01:17

→ tinlans: 像有做股票的在證券商都有開戶,但也不一 114.34.189.30 10/08 01:20

→ tinlans: 定有開複委託,就是能交易海外股票的。 114.34.189.30 10/08 01:20

→ tinlans: 當時攻擊者也是先掃出有複委託的帳號再一 114.34.189.30 10/08 01:20

→ tinlans: 口氣下手,當時遭受攻擊的券商有很多在第 114.34.189.30 10/08 01:21

→ tinlans: 一波掃描的時候就發現,主動通報主管機關 114.34.189.30 10/08 01:21

→ tinlans: 而沒受害,所以通報的有很多家,實際受害 114.34.189.30 10/08 01:22

→ tinlans: 的券商卻不多,這就是分兩波攻擊的風險。 114.34.189.30 10/08 01:22

→ tinlans: 這種攻擊對一個平台一輩子只有一次機會, 114.34.189.30 10/08 01:24

→ tinlans: 所以一定要讓單次攻擊產生最大效益。 114.34.189.30 10/08 01:25

→ tinlans: 如果邊登邊確認價值邊交易,你可能 50 萬 114.34.189.30 10/08 01:27

→ tinlans: 筆資料跑下來只有 5 個帳號有價值,也都 114.34.189.30 10/08 01:27

→ tinlans: 交易下去了,造成損失就會有引起平台關注 114.34.189.30 10/08 01:28

→ tinlans: ,可能賺 5 筆這招就被平台封了。 114.34.189.30 10/08 01:28

→ tinlans: 實務上大多網站不像券商在第一波就能發現 114.34.189.30 10/08 01:31

→ tinlans: ,所以為了最大化效益,都是這樣拆兩波。 114.34.189.30 10/08 01:32

→ tinlans: 這種攻擊的收益形式在不同平台也有不同 114.34.189.30 10/08 01:34

→ tinlans: 形式,沒辦法無確認成交虛擬商品銷贓的, 114.34.189.30 10/08 01:34

→ tinlans: 可以改成收集個資來賣給詐騙集團、用盜來 114.34.189.30 10/08 01:35

→ tinlans: 的帳號開設詐欺賣場、仿冒品賣場,或者直 114.34.189.30 10/08 01:35

→ tinlans: 接拍賣帳號本身。 114.34.189.30 10/08 01:35

→ tinlans: 所以這種攻擊其實 15 年以前就很多了, 114.34.189.30 10/08 01:36

→ tinlans: 只是每次都以使用者指責平台資安問題收尾 114.34.189.30 10/08 01:37

→ tinlans: ,後續就不了了之,強化的只有已受害平台 114.34.189.30 10/08 01:38

→ tinlans: 的資安,使用者本身還是依然故我。 114.34.189.30 10/08 01:38

→ tinlans: 然後在未受害未加強防禦的平台再吃一次虧 114.34.189.30 10/08 01:39

→ tinlans: 如果不缺錢的可以去玩玩 telegram 上的 114.34.189.30 10/08 01:41

→ tinlans: 社工機器人之類的服務,把你朋友主管的 114.34.189.30 10/08 01:42

→ tinlans: 私人手機或信箱餵進去,會意外看到很多 114.34.189.30 10/08 01:42

→ tinlans: 他們用過的其它帳號、信箱和密碼。 114.34.189.30 10/08 01:42

推 ideekao: 樓上的說法讓我感到害怕 瑟瑟發抖~ 220.134.106.57 10/08 01:44

→ tinlans: 搭配暗網在賣的戶政資料,交叉比對就可得 114.34.189.30 10/08 01:44

→ tinlans: 這些人的身分證字號和生日,一些用生日當 114.34.189.30 10/08 01:45

→ tinlans: 2FA 的金融機構、網站這機制就形同虛設。 114.34.189.30 10/08 01:45

→ tinlans: 喔有些網站信箱不給換的原因是,它們工程 114.34.189.30 10/08 01:47

→ tinlans: 師對密碼做 hash 時會拿它來當加鹽的素材 114.34.189.30 10/08 01:48

→ tinlans: ,如果可以更換的話做起來很麻煩。 114.34.189.30 10/08 01:48

→ sharon1006: 但原原po那串有統計兩名受害者的帳密 59.105.97.55 10/08 01:49

→ sharon1006: 在pc是唯一值,他們的資料是哪來的? 59.105.97.55 10/08 01:50

→ tinlans: 這種就有兩種可能性,一是木馬,現在很多 114.34.189.30 10/08 01:51

→ tinlans: win7/xp 再戰十年、防毒軟體才是病毒的 114.34.189.30 10/08 01:51

→ tinlans: 言論,要看是不是這類型的人。 114.34.189.30 10/08 01:52

→ tinlans: 另一個可能性就比較不想在這講得太明, 114.34.189.30 10/08 01:52

→ tinlans: 比較含蓄的說法就是其實並非真的是唯一值 114.34.189.30 10/08 01:53

→ tinlans: 說真的前者可能性不低,短短這幾年就連 114.34.189.30 10/08 01:55

→ tinlans: 到處都在用的 OpenSSL 都淪陷數次, 114.34.189.30 10/08 01:55

→ tinlans: 敢在未更新的設備上執行金融交易也是很猛 114.34.189.30 10/08 01:56

→ tinlans: 系統更新時修補的漏洞有在看敘述的話, 114.34.189.30 10/08 01:58

→ tinlans: 有些會寫這次修補的漏洞是可以遠端讓本機 114.34.189.30 10/08 01:58

→ tinlans: 執行任意程式碼的。當然往年大多數這些漏 114.34.189.30 10/08 01:58

→ tinlans: 洞都有一些附加條件才能利用,不會廣範圍 114.34.189.30 10/08 01:59

→ tinlans: 無差別中獎,不過近五年的確是有那種不 114.34.189.30 10/08 01:59

→ tinlans: 需要條件就能隨便對你電腦上下其手的。 114.34.189.30 10/08 02:00

→ tinlans: 公用 WiFi 不要拿來登要帳號的網站這點 114.34.189.30 10/08 02:01

→ tinlans: 其實也是很多人做不到。 114.34.189.30 10/08 02:01

→ csieflyman: 我上面的推文有強調 如果資料外洩 受122.116.111.118 10/08 02:04

→ csieflyman: 害者應該集中在 "全體使用者" 依儲值122.116.111.118 10/08 02:04

→ csieflyman: 金額排序前幾名 我推測 pchome 應該是122.116.111.118 10/08 02:04

→ csieflyman: 檢查出還有很多高儲值金額的人沒事122.116.111.118 10/08 02:04

→ csieflyman: 所以認為這只是駭客從手中有限名單過122.116.111.118 10/08 02:04

→ csieflyman: 濾出的高儲值帳號而已 至於為何只有 p122.116.111.118 10/08 02:04

→ csieflyman: chome 出事? 那是因為這次駭客本來就122.116.111.118 10/08 02:04

→ csieflyman: 鎖定 pchome 儲值這個資安弱點攻擊而122.116.111.118 10/08 02:04

→ csieflyman: 已 並不代表其它網站沒出事 只是你不122.116.111.118 10/08 02:04

→ csieflyman: 知道沒注意或沒上新聞而已122.116.111.118 10/08 02:04

→ tinlans: 是的,其實很多真的沒上新聞或沒人關注 114.34.189.30 10/08 02:06

→ tinlans: 只是我很意外 PTT 兩年前才被大殺一波 114.34.189.30 10/08 02:07

→ tinlans: 但是對這次事件感覺就像第一次遇到一樣 114.34.189.30 10/08 02:07

→ tinlans: 蝦皮、露天、Y 拍等等的站台早玩過一輪了 114.34.189.30 10/08 02:08

→ csieflyman: 話說 momo 也很爛 我用手機 app 變更122.116.111.118 10/08 02:08

→ csieflyman: 密碼輸入16位 結果登入頁檢查長度上122.116.111.118 10/08 02:08

→ csieflyman: 限是15位 改了之後無法登入 還好我還122.116.111.118 10/08 02:08

→ csieflyman: 有綁google帳號才能登入再改一次密碼122.116.111.118 10/08 02:08

→ tinlans: 然後有時是網站不更新系統造成的漏洞, 114.34.189.30 10/08 02:09

→ tinlans: 所以密碼是唯一值還不夠,沒開 2FA 就是 114.34.189.30 10/08 02:09

→ tinlans: 最好定期修改,10 年前那個 Heartbleed 114.34.189.30 10/08 02:09

→ tinlans: 漏洞連唯一值但不修改密碼的帳號都通殺 114.34.189.30 10/08 02:10

→ tinlans: 其實台灣軟體業人員流動很快,有些整個原 114.34.189.30 10/08 02:12

→ tinlans: 團隊人馬都跑光了,新來的根本不知道前人 114.34.189.30 10/08 02:12

→ tinlans: 做了什麼,整天在四處解謎,就很容易看到 114.34.189.30 10/08 02:12

→ tinlans: 你說的這種 15、16 位數的白癡問題。 114.34.189.30 10/08 02:13

→ tinlans: 日本的 IT 慘業也差不多就是,你隨便註冊 114.34.189.30 10/08 02:15

→ tinlans: 一個帳號,修改 POST 到 API 的資料欄位 114.34.189.30 10/08 02:16

→ tinlans: ,居然可以傳回其它帳號的資料。UID 從 114.34.189.30 10/08 02:16

→ tinlans: 1 掃到 999999 就大豐收。 114.34.189.30 10/08 02:16

→ tinlans: 這種都是當初作者想說先寫個能動的東西就 114.34.189.30 10/08 02:18

→ tinlans: 好,然後他就再也沒空回來補強了,也沒交 114.34.189.30 10/08 02:19

→ tinlans: 接給後面的人說這邊未來要補強。 114.34.189.30 10/08 02:19

→ csieflyman: 我自己定的密碼規則是包含密碼變更時122.116.111.118 10/08 02:20

→ csieflyman: 間及網站簡稱 變更時間用來提醒過一陣122.116.111.118 10/08 02:20

→ csieflyman: 子需要改密碼了 網站簡稱讓每個網站122.116.111.118 10/08 02:20

→ csieflyman: 的密碼都不一樣 而且這個規則是我大122.116.111.118 10/08 02:20

→ csieflyman: 腦記得起來的 不必特別死背 不過現在122.116.111.118 10/08 02:20

→ csieflyman: 我已逐漸改用密碼管理器了122.116.111.118 10/08 02:20

→ csieflyman: 萬一被公佈密碼 我從網站簡稱就知道大122.116.111.118 10/08 02:23

→ csieflyman: 概何時是從那裡外洩出去的122.116.111.118 10/08 02:23

→ tinlans: 老外更早被這招玩過,密碼管理軟體比較 114.34.189.30 10/08 02:25

→ tinlans: 流行,我大概是 2004 左右開始用 KeePass 114.34.189.30 10/08 02:25

→ tinlans: ,所以每半年到一年就會去查看看哪個網站 114.34.189.30 10/08 02:26

→ tinlans: 外流我密碼,因為都自動產生的必定唯一。 114.34.189.30 10/08 02:27

→ tinlans: 當時對岸很流行一個 Discuz! 論壇系統, 114.34.189.30 10/08 02:28

→ tinlans: 但是安全度爛得可以,以前還有個烏雲網 114.34.189.30 10/08 02:28

→ tinlans: 會不定期公開這系統漏洞,拿那些公開漏洞 114.34.189.30 10/08 02:29

→ tinlans: 就能拿 web shell,dump db 跟側錄登入框 114.34.189.30 10/08 02:29

→ tinlans: 這種事情整天都有人在玩。 114.34.189.30 10/08 02:30

推 spirit119: 樓上勾起了我的回憶222.250.234.185 10/08 02:36

→ spirit119: 以前很常會看這些東西222.250.234.185 10/08 02:37

→ lukedoomer: 不同意簡訊比EMAIL安全 1.173.76.227 10/08 08:32

→ lukedoomer: 整天有人幻想簡訊不安全 1.173.76.227 10/08 08:33

→ lukedoomer: 舉那些用email驗證的網站例子 一堆只 1.173.76.227 10/08 08:34

→ lukedoomer: 是平台單純不願意花簡訊費用罷了 1.173.76.227 10/08 08:35

噓 SHENG2014: 數發部不就按Pchome給的稿發而已。 106.64.160.27 10/08 09:45

→ SHENG2014: 高儲值用戶都用身份證及生日當密碼嗎 106.64.160.27 10/08 09:47

噓 keerily: 數發部真的一點屁用都沒有 60.251.199.140 10/08 10:40

→ ReiChang: 出國第一 111.71.214.15 10/08 12:03

噓 h3651551: 紅明顯,真心想知道簡訊不安全在那? 也101.137.223.132 10/08 14:11

→ h3651551: 有加密不加密或是被監聽的問題嗎101.137.223.132 10/08 14:11

→ tinlans: 2FA 有就是比沒有好,去區分哪種比較安全 114.34.189.30 10/08 14:50

→ tinlans: 沒什麼實質意義,使用者基本資安觀念沒有 114.34.189.30 10/08 14:51

→ tinlans: 的話,一切都形同虛設。 114.34.189.30 10/08 14:51

→ tinlans: 防範這種攻擊法的基礎就是增加機器人自動 114.34.189.30 10/08 14:53

→ tinlans: 大量嘗試登入的困難度,只要無法簡單用程 114.34.189.30 10/08 14:54

→ tinlans: 式驗證上萬筆帳密是否在此網站有效,有效 114.34.189.30 10/08 14:54

→ tinlans: 的帳號是否有足夠的盜用價值,就能倖免。 114.34.189.30 10/08 14:54

→ tinlans: 2FA 各種機制的安全與否是另一個面向的 114.34.189.30 10/08 15:01

→ tinlans: 議題,如果信箱帳密一起被賣,用信箱就沒 114.34.189.30 10/08 15:03

→ tinlans: 意義,如果是被種木馬,簡訊就沒意義, 114.34.189.30 10/08 15:03

→ tinlans: 如果是被釣魚,初始 token 被複製走, 114.34.189.30 10/08 15:04

→ tinlans: 那 Google Authenticator 這類的也沒意義 114.34.189.30 10/08 15:04

→ tinlans: 與其教育廣大不具資安知識的使用者,平台 114.34.189.30 10/08 15:10

→ tinlans: 方更具專業知識背景,多做點登入防護就能 114.34.189.30 10/08 15:11

→ tinlans: 解決的事,其實不用想其它的事那麼遠。 114.34.189.30 10/08 15:12

推 weikai1978: 請教T大,您覺的MOMO,PC,蝦皮,YA這四大 114.27.167.251 10/08 15:27

→ weikai1978: 網購平台,PC的登入防護作的如何? 114.27.167.251 10/08 15:27

→ weikai1978: 好像連基本的異地登入驗証跟通知都沒? 114.27.167.251 10/08 15:28

→ tinlans: yahoo 很久沒用,剛看了一下可以開啟兩步 114.34.189.30 10/08 16:07

→ tinlans: 驟驗證,這個還行。蝦皮我每次從別台電腦 114.34.189.30 10/08 16:07

→ tinlans: 登都會發簡訊來,MOMO 我隔一小時從同一 114.34.189.30 10/08 16:07

→ tinlans: 台電腦重登都會發簡訊要驗證,都還行吧。 114.34.189.30 10/08 16:08

→ tinlans: 只要大量機器人登入會被這東西攔住,成為 114.34.189.30 10/08 16:09

→ tinlans: 這種攻擊目標的機率就會大大降低。 114.34.189.30 10/08 16:09

→ tinlans: PC 現在我登出再登入也會要求信箱驗證碼 114.34.189.30 10/08 16:10

→ tinlans: ,不過登入失敗沒任何通知是不太好。 114.34.189.30 10/08 16:11

→ csieflyman: 國中小電腦課應該要加入資安教育 另外122.116.111.118 10/08 16:13

→ csieflyman: 資安最大的敵人之一就是懶惰 如果網122.116.111.118 10/08 16:13

→ csieflyman: 購登入 結帳 都卡驗證 最後銀行端再122.116.111.118 10/08 16:13

→ csieflyman: 來個簡訊 OTP 又有人要抱怨買個東西這122.116.111.118 10/08 16:13

→ csieflyman: 麼麻煩 最後網站加了成本 轉化率卻降122.116.111.118 10/08 16:13

→ csieflyman: 低 如果營運本來就不好 誰要做? 除非122.116.111.118 10/08 16:13

→ csieflyman: 主管機關規範一定規模的網站 至少要122.116.111.118 10/08 16:13

→ csieflyman: 有那些資安措施 加個政府認證標章之122.116.111.118 10/08 16:13

→ csieflyman: 類的 不過這些都比不上便宜的價格 有122.116.111.118 10/08 16:13

→ csieflyman: 貪念 密碼個人資訊全都填 出現什麼都122.116.111.118 10/08 16:13

→ csieflyman: 按下一步122.116.111.118 10/08 16:13

→ tinlans: 養成用密碼管理軟體自動產生獨立密碼的 114.34.189.30 10/08 16:15

→ tinlans: 習慣,然後定期改密碼 (避免站方系統有漏 114.34.189.30 10/08 16:15

→ tinlans: 洞造成帳號密碼被收集),其實就不太用怕 114.34.189.30 10/08 16:16

→ tinlans: 當然在這之外能盡量不要用來路不明軟體, 114.34.189.30 10/08 16:16

→ tinlans: 不在公用電腦、公用網路登帳號這些基本 114.34.189.30 10/08 16:17

→ tinlans: 觀念也要有。真能做到這些其實在這幾家購 114.34.189.30 10/08 16:17

→ tinlans: 物還不至於成為受害者。 114.34.189.30 10/08 16:17

→ tinlans: 有些加密貨幣交易所轉帳或出金超硬的, 114.34.189.30 10/08 16:20

→ tinlans: 強制要求 email、手機簡訊驗證碼,再外加 114.34.189.30 10/08 16:20

→ tinlans: Google Authenticator,不是沒有原因。 114.34.189.30 10/08 16:21

→ tinlans: 當然購物網站不可能每次交易都這樣搞 114.34.189.30 10/08 16:21

→ tinlans: ,不過網站有提供這些機制讓你開,就是多 114.34.189.30 10/08 16:23

→ tinlans: 一層防護,不開白不開。 114.34.189.30 10/08 16:23

→ tinlans: 就像 csieflyman 講的,絕對不能懶。 114.34.189.30 10/08 16:24

→ tinlans: 轉化率問題,的確是只能靠主管機關要求, 114.34.189.30 10/08 16:25

→ tinlans: 這樣大家都一樣麻煩,就沒什麼好比較。 114.34.189.30 10/08 16:25

→ tinlans: 兩年前券商被盜帳號下港股事件就是金管會 114.34.189.30 10/08 16:26

→ tinlans: 跟證期局要求所有券商落實登入驗證機制。 114.34.189.30 10/08 16:26

→ tinlans: 原本券商很多只要有身分證字號、網路下單 114.34.189.30 10/08 16:28

→ tinlans: 密碼跟憑證就能下單,而憑證只要輸入出生 114.34.189.30 10/08 16:28

→ tinlans: 年月日就能自動申請下來,現在會有 OTP。 114.34.189.30 10/08 16:29

→ tinlans: 當時有人還質疑其它網站都沒地方輸入身分 114.34.189.30 10/08 16:30

→ tinlans: 證字號和生日,這樣是要怎麼撞。但當時在 114.34.189.30 10/08 16:31

→ tinlans: 暗網的長安不夜城就有賣戶政資料,拿來跟 114.34.189.30 10/08 16:31

→ tinlans: 既有社工庫做交叉比對就能整合出來。 114.34.189.30 10/08 16:31

噓 ctes940008: 現在還是有證券公司跟XX一樣 36.239.207.120 10/08 20:36

→ ctes940008: 身分證一直被測試,輸入三次錯誤密碼 36.239.207.120 10/08 20:37

→ ctes940008: 直接鎖起來,光是每週在那邊解鎖就煩 36.239.207.120 10/08 20:37

→ ctes940008: 死了。證券公司不讓自訂帳號OOXX 36.239.207.120 10/08 20:37

→ ctes940008: 有人要搞你的話,拿身分證字號每天試 36.239.207.120 10/08 20:37

→ tinlans: 這個問過了,錯三次鎖住是主管機關要求, 114.34.189.30 10/08 21:09

→ tinlans: 他們也沒辦法只能照做。 114.34.189.30 10/08 21:09

→ tinlans: 不能自訂帳號這點我也不懂就是了,很蠢 114.34.189.30 10/08 21:10